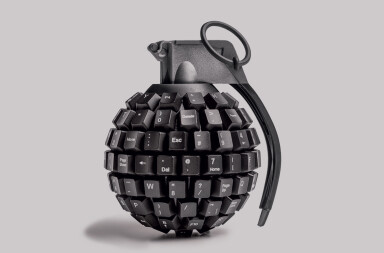

Sabotear una central nuclear, alterar el suministro de agua o eléctrico, provocar un vertido tóxico… ¿Estamos preparados para un ciberataque terrorista? El coronel Luis Fernando Hernández, alto responsable de la Unidad de Ciberterrorismo de la Guardia Civil, habla sobre los peligros de un mundo cada vez más conectado. El enemigo, de hecho, puede estar ya en su propio ordenador. Por Fernando Goitia/ Fotografía: Carlos Carrión

• La posibilidad de un gran ataque ciberterrorista es muy real

Una sala Faraday es una habitación electromagnéticamente sellada. Es lo que se conoce como una ‘sala de crisis’ y protege las comunicaciones y la información ante un ciberataque. El coronel Luis Fernando Hernández, uno de los mayores expertos de España en ciberterrorismo, habla en una sala de este tipo con XLSemanal, en la quinta planta de un edificio gris, sin distintivos en el exterior, en la periferia de Madrid. A su espalda, cuatro monitores muestran en tiempo real los puntos de España y del mundo donde se producen «incidentes de ciberseguridad». Mi móvil ha sido requisado a la entrada y se me facilita una tarjeta con localizador. Camino del encuentro con este alto responsable de la Jefatura de Información de la Guardia Civil, un agente me acompaña en todo momento. Ni siquiera voy solo al baño. Al fin y al cabo, aquí se trabaja con información clasificada, confidencial, de esa que afecta «a la seguridad nacional».

• Stop al ciberacoso en internet: aprende a defenderte

Hernández, de 54 años, lleva la mitad de su vida dedicado a tareas relacionadas con Internet. Desde 2002 forma parte del equipo de combate al ciberterrorismo que la Guardia Civil montó ese año, la primera unidad ‘ciber’ de Europa. «Tenemos más experiencia que nadie -dice-. Somos un referente internacional». Por eso se conoce la Red como su casa… y no es un lugar donde le gustaría vivir. De su mano, nos adentramos por sus rincones más oscuros.

XL. ¿Ha sufrido España algún ciberataque preocupante?

L.F.H. De los que dices «¡ostras!, este va en serio», sufrimos uno cada tres días, más de cien al año. Esto lo dice el general Sanz Roldán, director del CNI. Son muchos, pero nunca hemos sufrido daños relevantes.

XL. ¿Qué hipótesis críticas manejan de un ataque a España?

L.F.H. Ataques a la red eléctrica. Ya se han dado en otros países. En 2017, el ransomware Petya afectó a la red ucraniana. Y se han detectado múltiples pruebas de tanteo en diferentes infraestructuras.

«Con la tecnología es mejor ser paranoico -dice el coronel-. Yo tengo dos móviles: el personal y el oficial, donde no descargo nada. El gratis total no existe en Internet»

XL. ¿En España?

L.F.H. No, pero están ahí, cerca. Trabajamos con el concepto de ‘incidentes de baja probabilidad, pero alto impacto’. Antes del 11-S, nadie usó aviones comerciales como misiles; antes del 11-M, nadie había puesto mochilas bomba en trenes, pero aquí no sirve decir «nunca ha pasado». Siempre hay una primera vez. Debemos prevenir las hipótesis más peligrosas: sabotear una central nuclear, alterar suministros esenciales -electricidad o agua-, provocar un vertido tóxico…

XL. ¿Eso se puede hacer a través de Internet?

L.F.H. Lamentablemente, sí. La informática aplicada a la gestión de la industria y las infraestructuras es un punto débil. Muchos de sus sistemas están desarrollados con tecnologías de los ochenta y noventa muy vulnerables. La obsolescencia es total, con dispositivos muy básicos y una electrónica muy simple.

XL. ¿Cómo se investiga un ciberataque?

L.F.H. Lo primero es evaluar el objetivo que se persigue y el vector de ataque, la ruta que utiliza. Muchos, de hecho, son señuelos para distraerte. Un atacante experto no se lanza de frente a por un servidor bien protegido; busca vulnerabilidades para penetrar las barreras de seguridad perimetral y tomar el control. Una vez dentro, puede abrir lo que se llaman ‘puertas traseras’ e introducir malware, hacerse con contactos y correos, usar la mensajería interna, filtrar datos, borrarlos incluso…

XL. ¿Programar un sabotaje?

L.F.H. Claro. Los que preocupan son los que vienen asociados a una amenaza persistente avanzada; el ataque de hacking auténtico que abre la puerta a programar una acción de sabotaje con bombas lógicas…

XL. ¿Bombas lógicas?

L.F.H. Son programas que establecen procesos que causen daño. Stuxnet, en 2010, es el más famoso y uno de los hitos de la ciberseguridad. Atacaron las centrifugadoras de enriquecimiento de uranio de la central nuclear iraní de Natanz. El malware reventó unas mil, lo que retardó su programa nuclear de forma considerable.

XL. ¿De dónde partió?

L.F.H. Algunos analistas se lo atribuyeron al Equation Group, vinculado a la Agencia de Seguridad Nacional (NSA) de Estados Unidos. En este campo, nunca se pueden hacer atribuciones con rotundidad -más del 80 por ciento de los incidentes graves quedan en el aire-, pero la hipótesis tiene lógica, ya que fue un ataque que nadie reivindicó, desarrollado con mucho músculo y con un objetivo estratégico, político y militar. Además, se usaron vulnerabilidades zero-day, fallos de seguridad que alguien detecta y los explota. Los ataques muy serios se basan siempre en la explotación de vulnerabilidades zero-day.

XL. ¿Quiere decir que alguien que trabajaba para el Gobierno americano detectó el fallo y…?

L.F.H. O ingenieros que, por su cuenta, estudian y buscan fallos; la mayoría son triviales, pero si hallan uno que permita acciones exitosas contra ese sistema…

En 2010 el gusano Stuxnet -«atribuido a un grupo vinculado a EE.UU.»-, atacó una planta nuclear iraní de Natanz.

XL. ¿Lo venden?

L.F.H. Eso es, hay un mercado negro de vulnerabilidades zero-day en la darknet. El coste varía en función de su impacto potencial. En el ataque a Irán, por ejemplo, se explotaron cuatro zero-day.

XL. ¿De cuánto dinero hablamos?

L.F.H. De mucho. La vulnerabilidad en sí misma ya tiene un valor tremendo, pero añade las horas de ingeniería que requiere algo así. Stuxnet, además, fue el primer ‘gusano’ autónomo; no necesitaba estar conectado a un panel de mando y control. En un ciberataque, el atacante lo monitoriza y lo dirige, pero este se autogestionaba. Era un bicho muy listo. Fue el primero con esa característica. Ha habido algún caso más, pero es un tipo de ataque que pocos se pueden permitir.

XL. ¿Cómo se distingue si un ciberataque proviene de un país hostil o de un grupo terrorista?

L.F.H. Cuando hay un ciberincidente, que es un concepto más aséptico que ciberataque, nos enfrentamos a varias incógnitas. ¿Hay lucro directo? No. Tachas ciberdelincuentes. ¿Hay acción propagandística de un grupo hacktivista? No. Descartados hacktivistas. Hay reivindicación de alguna organización terrorista? No. Fuera. ¿Qué nos queda? Fuerzas armadas y servicios de inteligencia.

XL. Dice que el 80 por ciento de los incidentes quedan en el aire. ¿Por qué son tan difíciles de detectar?

L.F.H. Porque nadie te ataca desde su ordenador. Siempre se utilizan pasarelas como la red TOR o las botnets, o redes zombis. El criminal utiliza dispositivos que están comprometidos. Pueden ser PC domésticos o sistemas conectados. En 2016, por ejemplo, Brasil sufrió uno a través de miles de cámaras de videovigilancia. Mitigarlo de forma abrupta implicaba desconectar todas las cámaras, con las consecuencias que eso conlleva. Cabe preguntarse: ¿el objetivo era tumbar las webs atacadas o era un señuelo para cometer otros actos delictivos? El Gobierno brasileño contrarrestó el ataque de forma pausada y preservó la funcionalidad de esas cámaras, que era seguir monitorizando y vigilando.

«Huawei es la gran competencia para las grandes tecnológicas. Están en juego muchos intereses, y los americanos nos intentan convencer de que todo lo que viene de China es un peligro. Pero aquí, bueno, no es ninguno»

XL. ¿Quiere decir que cualquier ordenador puede ser plataforma para un ataque?

L.F.H. Eso es. El gratis total no existe en Internet. Tú te descargas algo y, a cambio, ellos consiguen tus datos o tu máquina para convertirla en parte de una botnet. Te introducen un agente inactivo y, cuando recibe la orden, participa en un ataque de negación de servicio distribuido (DDoS). Es decir, máquinas que interactúan de forma simultánea contra un servidor.

XL. ¿Se puede limpiar eso del PC?

L.F.H. Unos sí, otros no. La gente usa la tecnología con absoluta ligereza e inconsciencia total.

XL. En la sociedad de los datos, con grandes empresas acumulando información personal, móviles, el Internet de las cosas, la nube… ¿hasta qué punto cada ciudadano supone una brecha de seguridad?

L.F.H. Cada uno de nosotros es un coladero para criminales y terroristas. El Internet de las cosas nos preocupa mucho. Se calcula que para 2020 habrá 50.000 millones de dispositivos conectados. ¡Pero si somos 7500 millones de personas! Neveras, coches, televisores, alarmas, aspiradores, interruptores, calderas… Hay que tener mucho cuidado con la domótica, porque son muchos dispositivos a la vez y muy vulnerables, ya que son productos que no pueden costar mucho.

XL. Es decir, la ciberseguridad es cuestión de dinero.

L.F.H. Es muy cara, sí. De hecho, es un mercado brutal. Creo que el sector ya factura más de 120.000 millones de dólares al año.

XL. Según las previsiones, en 2024 superará los 300.000.

L.F.H. Puede ser, porque esto se va a multiplicar de forma exponencial. Y lo peor de todo es que eso tampoco garantiza la infalibilidad.

XL. ¿La mejor solución, entonces, es desconectarlo todo?

L.F.H. No parece que el mundo vaya en esa dirección [se ríe]. Piense, sin ir más lejos, en las smart cities famosas, la ciudad hiperconectada que recoge información de los usuarios para ofrecerles servicios. Hay sistemas que en malas manos…

XL. ¿En qué está pensando?

L.F.H. Piensa en una ciudad como Barcelona, que recibe turistas de todo el mundo. Cuando conectan el móvil, usando roaming, se puede ver por dónde se mueven y de qué país son; si muchos chinos van hacia la Sagrada Familia, si los alemanes se dirigen hacia el Paseo Marítimo… Una empresa, o el Ayuntamiento como apoyo al turismo, puede ofrecer esa información a los comercios de la zona para dirigir mejor la oferta. Te hablo de un escenario teórico, pero eso plantea hipótesis perversas como mover a una masa hacia el lugar donde has colocado un artefacto explosivo…

XL. ¿Con las redes 5G, la brecha de seguridad se abre más todavía?

L.F.H. Sí, claro. Cada avance en conectividad obliga a avanzar en ciberseguridad.

XL. Es una tecnología en manos de empresas chinas o norteamericanas, ¿no cede Europa un poder tremendo sobre infraestructuras y empresas estratégicas a manos extranjeras?

L.F.H. Sin duda. Europa se durmió y ahora depende de tecnología de terceros. El 5G tendremos que implantarlo basado en operadores chinos o americanos.

El coronel Luis Fernando Hérnández entró en el Cuerpo con 20 años, tiene 54 y es diplomado en Informática Militar. Hoy es un alto mando del equipo que combate al ciberterrorismo de la Guardia Civil, unidad que él ayudo a montar.

XL. La UE ha declarado a China «rival sistémico», así que…

L.F.H. Aquí lo que ocurre es que Europa se ha convertido en el terreno de batalla de la guerra comercial entre China y Estados Unidos. Están en juego intereses económicos y estratégicos, y los americanos nos intentan convencer de que todo lo que viene de China es un peligro. Pero ¿es real lo que dicen de China o es un ataque reputacional para que la gente deje de comprar sus productos? Piense en el caso Snowden. Más allá de si es héroe o villano, Edward Snowden reveló pruebas tangibles de una mala praxis por parte de ciertas agencias estadounidenses. Entonces, ¿de verdad que la mala praxis solo es cosa de chinos y rusos? Nos estamos tragando el mensaje: «Estos son los malos». Perdone usted, que aquí, buenos, ninguno.

XL. Hace poco, Canadá detuvo, por petición de Washington, a una directiva de Huawei, principal fabricante de móviles de Asia al que se vincula con la inteligencia china. ¿Encuadra esto en esa batalla?

L.F.H. Sí. Se está creando un mito alrededor de Huawei, que es una compañía con más de 30 años y mucho recorrido en Asia. Es la gran competencia para los gigantes de Occidente y estos disparan contra ella. No tengo nada contra Estados Unidos ni contra China en materia tecnológica, pero, dígame, toda esa información que consumimos sobre Huawei y China ¿de dónde procede?

«Hay un mercado negro en el que ‘hackers’ o ingenieros que detectan vulnerabilidades informáticas las venden. El coste varía en función de su impacto potencial. Hablamos de mucho dinero»

XL. Se habla de chips-espía chinos incorporados a equipos que se venden a Occidente…

L.F.H. Eso es una paparrucha, una ‘infoxicación’ ya desmentida por empresas que han analizado el asunto. Son cosas que calan, pero nadie presenta pruebas tangibles.

XL. A raíz de aquella información, Trump prohibió comprar equipos chinos a sus agencias. Japón y Australia han hecho lo mismo…

L.F.H. Pues a ver cómo hacen, porque todas las empresas occidentales tienen sus centros de producción en China y Taiwán. Hace 30 años, miles de europeos se fueron al paro porque nuestras empresas, amparadas por los gobiernos, decidieron irse allí para reducir costes. Fue una jugada sin visión estratégica que desprotegió nuestra economía y nuestra sociedad. Estaban felices y contentos, ganando mucho dinero, y ahora ven que la ‘pifiaron’ pero bien. Un poquito tarde, me temo.

XL. Volviendo al ciberterrorismo, tras la derrota del Daesh en Siria e Irak, ¿se convertirá Internet en su principal campo de batalla?

L.F.H. La derrota lo vuelve más peligroso para Occidente porque al quedarse sin territorio necesitan mantener viva la causa con acciones de terrorismo puro, pero su actividad en Internet a través de Cibercalifato -un grupo de hacktivistas que han jurado lealtad al Daesh- no ha variado. Son hiperactivos desde hace tiempo. Las llamadas al reclutamiento de jóvenes formados en informática y telecomunicaciones son constantes.

Cibercalifato, brazo ‘ciber’ del DAESH, es hiperactivo en Twitter

XL. Su último gran golpe, sin embargo, data de 2015, cuando hicieron caer TV5 Monde, antes de los atentados en Francia.

L.F.H. Es cierto y esa ‘inactividad’ ha apagado un poco el concepto de ciberterrorismo. Hay gente que nos dice: «No hacen más que chorradas». Pero la cuestión es: ¿y si se preparan para algo gordo? Los hacktivistas de Cibercalifato siguen desarrollando tecnología.

XL. Suena a tópico, pero ¿siempre vamos por detrás en ese aspecto?

L.F.H. Sí, porque debemos contrarrestar esas herramientas, pero dentro del marco jurídico. Es el eterno debate libertad frente a seguridad. En cuanto se habla de restringir o limitar las comunicaciones en Internet salen plataformas en defensa de la libertad de expresión y demás. Obviamente, debemos defender las libertades, pero a veces se entra en estado de pura paranoia.

«La gente entrega información sensible sobre su vida a empresas que ganan montañas de dinero con ella, pero se llevan las manos a la cabeza si se habla de dar acceso a los cuerpos de seguridad del Estado»

XL. ¿Le gustaría poder ir más lejos en sus atribuciones?

L.F.H. No digo eso, solo que la Justicia siempre va más despacio que la acción criminal. Y es llamativo que los mismos ciudadanos que, con total ligereza, entregan información sensible sobre su vida a grandes compañías que ganan montañas de dinero con ella, se llevan las manos a la cabeza si se habla de dar acceso a ciertas informaciones a los Cuerpos de Seguridad del Estado, que velan por la seguridad de todos.

XL. ¿Se queja de que nos fiemos más de Google, Apple o Facebook que de la Guardia Civil?

L.F.H. Ni siquiera eso. La gente ni se fía ni se deja de fiar. Les da igual, no piensan. Solo quieren seguir navegando. Por eso aceptan esos textos inmensos en letra diminuta para darse de alta en un servicio. Es toda una paradoja. En otros ámbitos, siempre nos preocupamos antes de tomar decisiones; con la tecnología no. Debemos aprender a controlarnos para que no nos controle quien está detrás de ella. Da un poco de vértigo, la verdad.

XL. ¿Se refiere también a dejar el control de cada vez más cosas en manos de máquinas y algoritmos?

L.F.H. Claro, la algoritmia, la informática y el mundo digital son algo muy frío. Son tecnología. Ni buenas ni malas, todo depende del fin que persiga quien las usa. La red TOR, por ejemplo, nació para proteger la libertad. Su intrincado tejido de servidores garantizaba el anonimato a los disidentes en lugares con las libertades restringidas. Hoy, sin embargo, facilita el tráfico de drogas, armas o pornografía infantil; la venta de servicios criminales a través del Cybercrime-as-a-Service, el terrorismo…

XL. ¿De qué modos facilita Internet la vida a los terroristas?

L.F.H. Les facilita mucho el reclutamiento y el adoctrinamiento. Usan Twitter para reclutar y, una vez que te captan, te llevan a canales seguros de la darknet. También facilita tareas de propaganda y financiación.

XL. ¿Cómo se financian los terroristas en la era digital?

L.F.H. Siempre se han financiado con la acción delictiva, así que ahora también con el ciberdelito. Recuerdo el caso de Irhabi 007, un ciberdelincuente que robaba credenciales de tarjetas de crédito. La Policía británica lo detuvo por estafa, pero resultó que recaudaba para Al Qaeda. Cibercalifato también usa ransomware.

XL. Tienen expertos del ámbito privado, hackers famosos quizá, que ayudan ante un ataque?

L.F.H. No, pero en 2017 se habló de crear una Reserva Estratégica de Talento en Ciberseguridad, algo que existe en muchos países: un grupo de ciudadanos especialmente cualificados con los que contar ante una emergencia nacional. El lobby del sector montó una campaña de desprestigio muy fuerte y se desestimó. «El ciberejército de Rajoy», decían. Supongo que cuando pase algo gordo resucitará, que es algo muy español.

XL. Existe en nuestro país esa mentalidad de: « Quién va a atacarnos si no somos nadie?».

L.F.H. Sí, pero no somos tan insignificantes. Lo vivimos con Cataluña y la desinformación. El canal Rusia Today llegó a informar de que había tanques en la Diagonal. Rusia es la amenaza más latente. Lo dicen los analistas. Busca debilitar a Europa y ha hallado un filón alimentando a nacionalistas excluyentes y extremistas.

EL CIBERATAQUE MÁS INQUIETANTE DE LA HISTORIA

«Tuvo lugar en 2015, en Turquía. Eran los tiempos de expansión del Daesh, y la OTAN desplegó tres baterías de misiles antiaéreos Patriot. Una de ellas sufrió un ciberataque. Se explotó una vulnerabilidad del sistema y alguien tomó el control. No disparó, pero accedió. Nunca se supo quién fue el atacante. Nadie lo reivindicó». En relación con el Daesh, subraya el largo periodo sin ataques por parte de Cibercalifato, su brazo ‘cíber’. « Y si preparan algo gordo? Hemos de estar preparados para las hipótesis más peligrosas».

Te puede interesar

El peligro de Internet de las cosas

Olvide sus contraseñas: trágueselas